Comment utiliser la commande whois sous Linux

Une recherche whois vous donnera beaucoup d'informations sur qui possède un domaine Internet. En Linux, vous pouvez exécuter des recherches whois à partir de la ligne

Une recherche whois vous donnera beaucoup d'informations sur qui possède un domaine Internet. En Linux, vous pouvez exécuter des recherches whois à partir de la ligne

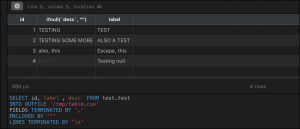

Fichiers de valeurs séparés par des virgules (CSV) ils sont un moyen de transférer des données entre les applications. Las bases de datos como MySQL y el software

Des solutions de sauvegarde Mac qui ne sont pas une machine à remonter le temps, Des solutions de sauvegarde Mac qui ne sont pas une machine à remonter le temps. UNE

Il existe de nombreuses raisons pour lesquelles vous devriez utiliser un VPN: son una parte importante para protegerse en línea y pueden ayudarlo a superar los bloqueos

Amazon rend extrêmement facile la modification du mot de passe de votre compte. Vous pouvez le faire à la fois depuis le site Amazon et depuis l'application mobile.

Siri, Assistant Google, Bixby, Cortana, Alexa et maintenant, Célia. Oui, il existe un autre assistant vocal sur le marché grâce à Huawei. Mais, ¿qué distingue

Pour régler une minuterie sur votre iPhone ou iPad, vous pouvez généralement utiliser l'application Horloge. Pero hay dos formas más rápidas de configurar

L'application de mises à jour de sécurité critiques est essentielle pour protéger votre serveur Linux des attaquants potentiels, mais cela peut causer des temps d'arrêt,

Presque tous les appareils Android sont livrés avec le Google Play Store. C'est l'endroit officiel pour télécharger des applications et des jeux. Malgré cela, la

Linux existe dans un environnement open source complexe, avec de nombreuses distributions (distributions) développé par des programmeurs partout et, en même temps, respaldadas por grandes

Pourriel de péché, notifications uniquement sur les nouveaux produits, mises à jour.

Dans les années récentes, Les cybercriminels ont développé des méthodes de plus en plus sophistiquées pour infecter les systèmes informatiques avec des virus qui peuvent passer inaperçus par

L'ère de l'information a conduit les institutions à étendre leurs activités et leurs services à l'environnement numérique. L'un des meilleurs moyens que