Le password sono la pietra angolare della sicurezza dell'account. Ti mostreremo come reimpostare le password, imposta i periodi di scadenza della password e applica le modifiche alla password sulla tua rete Linux.

La password è in circolazione da quasi 60 anni

Abbiamo mostrato ai computer che siamo chi diciamo di essere dalla metà degli anni '90. 1960, quando la password è stata inserita per la prima volta. La necessità è la madre dell'invenzione, il Sistema di multiproprietà compatibile sviluppato nel Istituto di Tecnologia del Massachussetts Avevo bisogno di un modo per identificare diverse persone nel sistema. Avevo anche bisogno di impedire alle persone di vedere i file degli altri.

Fernando J. Legare proposto uno schema che assegnasse un nome utente univoco a ogni persona. Per dimostrare che qualcuno era chi diceva di essere, dovevi usare una password privata e personale per accedere al tuo account.

Il problema con le password è che funzionano come una chiave. Chiunque abbia una chiave può usarla. Se qualcuno trova, indovina o scopri la tua password, quella persona può accedere al tuo account. fino a autenticazione a più fattori è universalmente disponibile, la password è l'unica cosa che tiene le persone non autorizzate (attori della minaccia, nel linguaggio della sicurezza informatica) fuori dal tuo sistema.

Connessioni remote effettuate da Secure Shell (SSH) può essere configurato per utilizzare le chiavi SSH invece delle password, Ed è fantastico. tuttavia, questo è solo un metodo di connessione e non copre gli accessi locali.

Chiaramente, la gestione delle password è vitale, proprio come gestire le persone che usano quelle password.

IMPARENTATO: Come creare e installare chiavi SSH da Linux Shell

L'anatomia di una password

In ogni caso, Cosa rende una buona password? Bene, una buona password deve avere tutti i seguenti attributi:

- È impossibile indovinare o scoprire.

- Non l'ha usato da nessun'altra parte.

- Non è stato coinvolto in un Perdita di dati.

il Mi hanno ingannato? (HIBP) contiene più di 10 1 miliardo di set di credenziali violati. Con cifre così alte, qualcun altro ha probabilmente usato la tua stessa password. Ciò significa che la tua password potrebbe essere nel database, anche se non era il suo account che è stato violato.

Se la tua password è sul sito web HIBP, questo significa che è nell'elenco delle password degli attori delle minacce. forza bruta e attacco del dizionario strumenti che usano quando provano ad aprire un account.

Una password davvero casuale (come 4HW @ HpJDBr% * Peso @ # b ~ aP) è praticamente invulnerabile, ma, Certo, Non la ricorderei mai. Ti consigliamo vivamente di utilizzare un gestore di password per gli account online. Generano password complesse e casuali per tutti i tuoi account online, e non hai bisogno di ricordarli: il gestore di password ti fornisce la password corretta.

Per gli account locali, ogni persona deve generare la propria password. Dovranno anche sapere qual è una password accettabile e quale no.. Dovranno dire loro di non riutilizzare le password su altri account, e così via.

Queste informazioni si trovano di solito nella politica delle password di un'organizzazione. Istruire le persone a utilizzare un numero minimo di caratteri, mescolare lettere maiuscole e minuscole, includi simboli e punteggiatura, eccetera.

tuttavia, in accordo con un nuovo ruolor di una squadra in Università Carnegie Mellon, Tutti questi trucchi aggiungono poco o nulla alla forza di una password. I ricercatori hanno scoperto che i due fattori chiave per la sicurezza della password sono che hanno almeno 12 personaggi lunghi e abbastanza forti. Hanno misurato la forza delle password utilizzando una serie di programmi per decifrare il software, tecniche statistiche e reti neurali.

Un minimo di 12 i personaggi possono sembrare opprimenti all'inizio. tuttavia, non pensare in termini di password, ma una passphrase di tre o quattro parole non correlate separate da punteggiatura.

Ad esempio, il Controllo password esperto ha detto che ci sarebbe voluto 42 minutos para romper “chicago99”, ma 400 mil millones de años para romper “chimenea.purple.bag”. È anche facile da ricordare e scrivere, e contiene solo 18 caratteri.

IMPARENTATO: Perché dovresti usare un gestore di password e come iniziare

Revisione della configurazione attuale

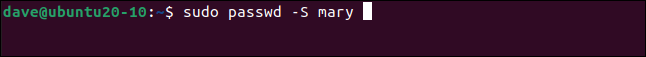

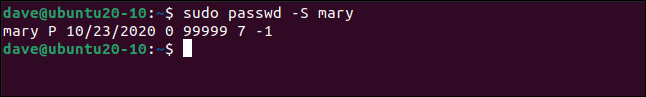

Prima di modificare qualsiasi cosa che abbia a che fare con la password di una persona, è saggio dare un'occhiata alla tua configurazione attuale. Con il passwd comando, Puoi controlla le tue impostazioni attuali con il suo -S opzione (stato). Nota che dovrai anche usare sudo insieme a passwd se stai lavorando con le impostazioni della password di qualcun altro.

Scriviamo quanto segue:

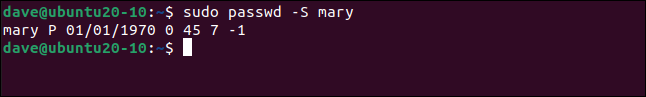

sudo passwd -S mary

Una singola riga di informazioni viene stampata nella finestra del terminale, come mostrato di seguito.

Vedrai le seguenti informazioni (da sinistra a destra) in quella breve risposta:

- Il nome di accesso della persona.

- Uno dei seguenti tre possibili indicatori appare qui:

- PAG: Indica che l'account ha una password valida e funzionante.

- l: Significa che l'account è stato bloccato dal proprietario dell'account root.

- NOTAIO: Nessuna password è stata impostata.

- La data dell'ultima modifica della password.

- Età minima della password: Il periodo minimo di tempo (in giorni) cosa dovrebbe trascorrere tra le reimpostazioni della password eseguite dal proprietario dell'account?. tuttavia, il proprietario dell'account root può sempre modificare la password di chiunque. Se questo valore è 0 (zero), nessuna restrizione sulla frequenza delle modifiche alla password.

- Età massima della password: Al proprietario dell'account viene chiesto di cambiare la password quando raggiunge questa età. Questo valore è espresso in giorni, quindi un valore di 99,999 significa che la password non scade mai.

- Periodo di avviso per la modifica della password: Se si applica un'età massima per la password, il proprietario dell'account riceverà promemoria per cambiare la password. Il primo spedirà il numero di giorni mostrato qui prima della data di ripristino.

- Periodo di inattività della password: Se qualcuno non accede al sistema per un periodo di tempo che si sovrappone alla scadenza per la reimpostazione della password, la password di questa persona non verrà modificata. Questo valore indica quanti giorni il periodo di grazia segue la data di scadenza della password. Se l'account rimane inattivo questo numero di giorni dopo la scadenza della password, L'account è bloccato. Un valore di -1 disabilitare il periodo di grazia.

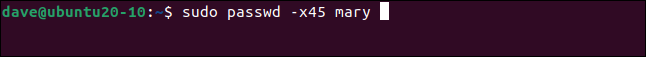

Imposta un'età massima per la password

Per impostare un periodo di reimpostazione della password, puoi usare il -x (giorni massimi) opzione con un numero di giorni. Non lasci uno spazio in mezzo -x e le cifre, quindi lo scriverei come segue:

sudo passwd -x45 mary

Ci viene detto che il valore di scadenza è cambiato, come mostrato di seguito.

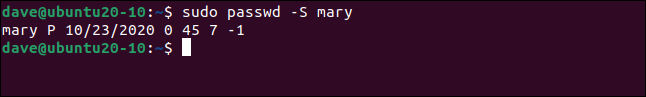

Utilizzare il -S (stato) per verificare che il valore sia ora 45:

sudo passwd -S mary

Ora, Su 45 giorni, è necessario impostare una nuova password per questo account. I promemoria inizieranno sette giorni prima. Se una nuova password non viene impostata in tempo, questo account verrà bloccato immediatamente.

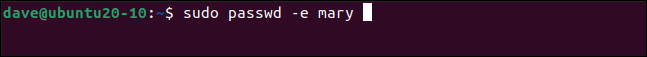

Applicazione di una modifica immediata della password

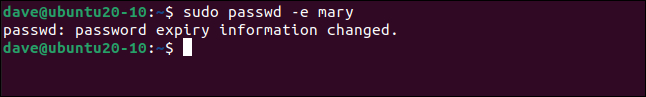

Puoi anche usare un comando in modo che gli altri sulla tua rete debbano cambiare le loro password la prossima volta che accedono.. Per fare questo, deve usare il -e (scadono) opzione, come segue:

sudo passwd -e mary

Quindi ci viene detto che le informazioni sulla scadenza della password sono cambiate.

Verifichiamo con il -S opzione e vedere cosa è successo:

sudo passwd -S mary

La data dell'ultima modifica della password è impostata sul primo giorno di 1970. La prossima volta che questa persona prova ad accedere, dovrai cambiare la tua password. Devono anche fornire la loro password corrente prima di poterne inserire una nuova..

Devo imporre modifiche alla password??

Forzare le persone a cambiare le proprie password regolarmente era una cosa di buon senso. Era uno dei passaggi di sicurezza di routine per la maggior parte delle strutture ed era considerato una buona pratica commerciale.

Il pensiero ora è il polo opposto. Nel regno unito, Centro nazionale per la sicurezza informatica consiglia vivamente contro l'applicazione del rinnovo periodico della password, e il Istituto nazionale di standard e tecnologia negli Stati Uniti è d'accordo. Entrambe le organizzazioni consigliano di imporre la modifica della password solo se si sa o si sospetta che ne esiste una già esistente conosciuto da altri.

Forzare le persone a cambiare le proprie password diventa monotono e incoraggia le password deboli. Le persone di solito iniziano a riutilizzare una password di base con una data o un altro numero etichettato. Oppure li scriveranno perché devono cambiarli così spesso che non riescono a ricordarli.

Le due organizzazioni che abbiamo menzionato sopra raccomandano le seguenti linee guida per la sicurezza delle password:

- Usa un gestore di password: Per account locali e online.

- Abilita l'autenticazione a due fattori: Ogni volta che è un'opzione, úsela.

- Usa una passphrase forte: Un'ottima alternativa per quegli account che non funzionano con un gestore di password. Tre o più parole separate da segni di punteggiatura o simboli sono un buon modello da seguire.

- Non riutilizzare mai una password: Evita di usare la stessa password che usi per un altro account, e sicuramente non usarne uno che appare in Mi hanno ingannato?.

I suggerimenti di cui sopra ti permetteranno di stabilire un mezzo sicuro per accedere ai tuoi account. Una volta messe in atto queste linee guida, soddisfarli. Perché cambiare la password se è forte e sicura?? Se cade nelle mani sbagliate, o sospettare che abbia, può cambiarlo.

Qualche volta, tuttavia, questa decisione è fuori dalle tue mani. Se i poteri applicati alla password cambiano, non ha molte opzioni. Puoi difendere il tuo caso e far conoscere la tua posizione, ma a meno che non sia il capo, dovrai seguire la politica aziendale.

IMPARENTATO: Se dovessi cambiare le tue password regolarmente?

Il comando chage

Puoi usare il chage comando per modificare le impostazioni relative alla scadenza della password. Este comando recibe su nombre de “cambiar el envejecimiento”. è come il passwd comando con elementi per la creazione della password rimossi.

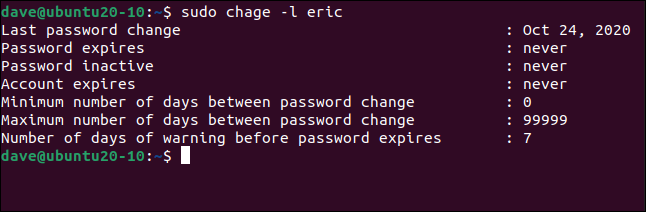

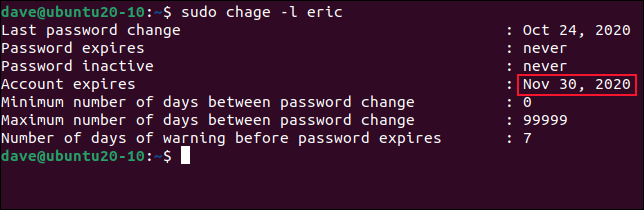

il -l L'opzione (pronto) presenta le stesse informazioni di passwd -S comando, ma in modo più amichevole.

Scriviamo quanto segue:

sudo chage -l eric

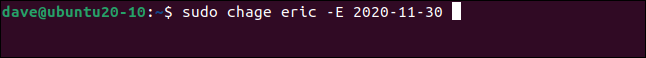

Un altro bel tocco è che puoi impostare una data di scadenza dell'account usando il -E (scadenza) opzione. Passeremo una data (nel formato anno-mese-data) per fissare una data di scadenza per il 30 novembre 2020. In quella data, l'account verrà bloccato.

Scriviamo quanto segue:

sudo chage eric -E 2020-11-30

Prossimo, Abbiamo scritto quanto segue per assicurarci che questa modifica sia stata apportata:

sudo chage -l eric

Vemos que la fecha de vencimiento de la cuenta ha cambiado de “mai” al 30 novembre 2020.

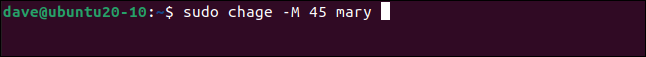

Per impostare un periodo di scadenza della password, puoi usare il -M (giorni massimi), insieme al numero massimo di giorni in cui una password può essere utilizzata prima di dover essere modificata.

Scriviamo quanto segue:

sudo chage -M 45 Maria

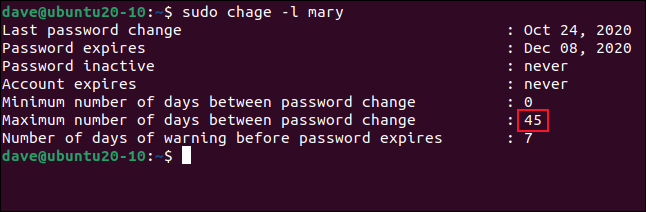

Scriviamo quanto segue, usando il -l (pronto) opzione, per vedere l'effetto del nostro comando:

sudo chage -l mary

La data di scadenza della password è ora impostata su 45 giorni dalla data in cui l'abbiamo impostata, Quello, come mostrato, sarà il 8 da dicembre a 2020.

Apporta modifiche alla password per tutti gli utenti di una rete

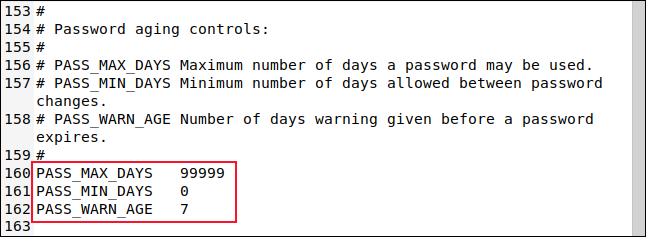

Quando vengono creati gli account, un insieme di valori predefiniti viene utilizzato per le password. Puoi definire quali sono i valori predefiniti per i giorni minimi, massimo e avviso. Dopo, estos se guardan en un archivo llamado “/etc/login.defs”.

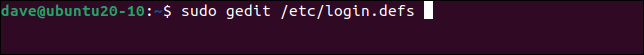

Puoi digitare quanto segue per aprire questo file in gedit:

sudo gedit /etc/login.defs

Scorri verso il basso fino ai controlli dell'età della password.

Puoi modificarli in base alle tue esigenze, salva le modifiche e poi chiudi l'editor. La prossima volta che crei un account utente, verranno applicate queste impostazioni predefinite.

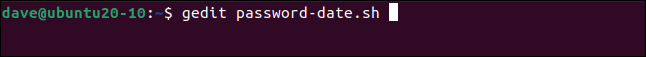

Se desideri modificare tutte le date di scadenza della password per gli account utente esistenti, puede hacerlo fácilmente con un script. Simplemente escriba lo siguiente para abrir el gedit editor y cree un archivo llamado “password-date.sh”:

sudo gedit password-date.sh

Prossimo, copie el siguiente texto en su editor, guarde el archivo y luego cierre gedit:

#!/bin/bash reset_days=28 for username in $(ls / casa) do sudo chage $username -M $reset_days echo $username password expiry changed to $reset_days done

Questo cambierà il numero massimo di giorni per ogni account utente in 28 e, così, frequenza di reimpostazione della password. È possibile regolare il valore di reset_days variabile per adattarsi.

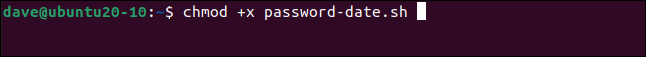

Primo, scriviamo quanto segue in modo che il nostro script sia eseguibile:

chmod +x password-date.sh

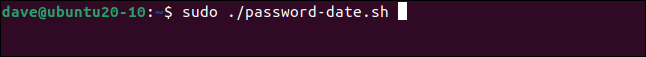

Ora, possiamo scrivere quanto segue per eseguire il nostro script:

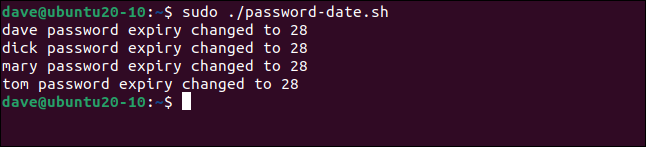

sudo ./password-date.sh

Dopo, ogni account viene elaborato, come mostrato di seguito.

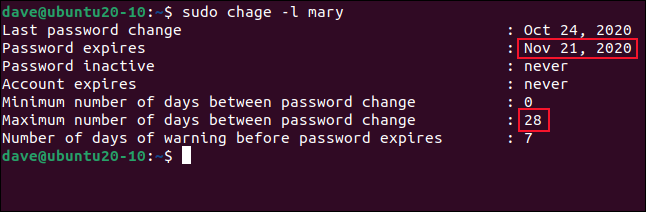

Escribimos lo siguiente para verificar la cuenta de “Maria”:

sudo change -l mary

Il valore massimo dei giorni è stato impostato su 28, e ci viene detto che il 21 novembre 2020. Puoi anche modificare facilmente lo script e aggiungerne altri chage oh passwd comandi.

La gestione delle password è qualcosa da prendere sul serio. Ora, hai gli strumenti necessari per prendere il controllo.

impostaTimeout(funzione(){

!funzione(F,B,e,v,n,T,S)

{Se(f.fbq)Restituzione;n=f.fbq=funzione(){n.callMethod?

n.callMethod.apply(n,argomenti):n.queue.push(argomenti)};

Se(!f._fbq)f._fbq = n;n.push=n;n.loaded=!0;n.version='2.0′;

n.coda=[];t=b.createElement(e);t.async=!0;

t.src=v;s=b.getElementsByTagName(e)[0];

s.parentNode.insertBefore(T,S) } (window, documento,'copione',

'https://connect.facebook.net/en_US/fbevents.js');

fbq('dentro', '335401813750447');

fbq('traccia', 'Visualizzazione della pagina');

},3000);