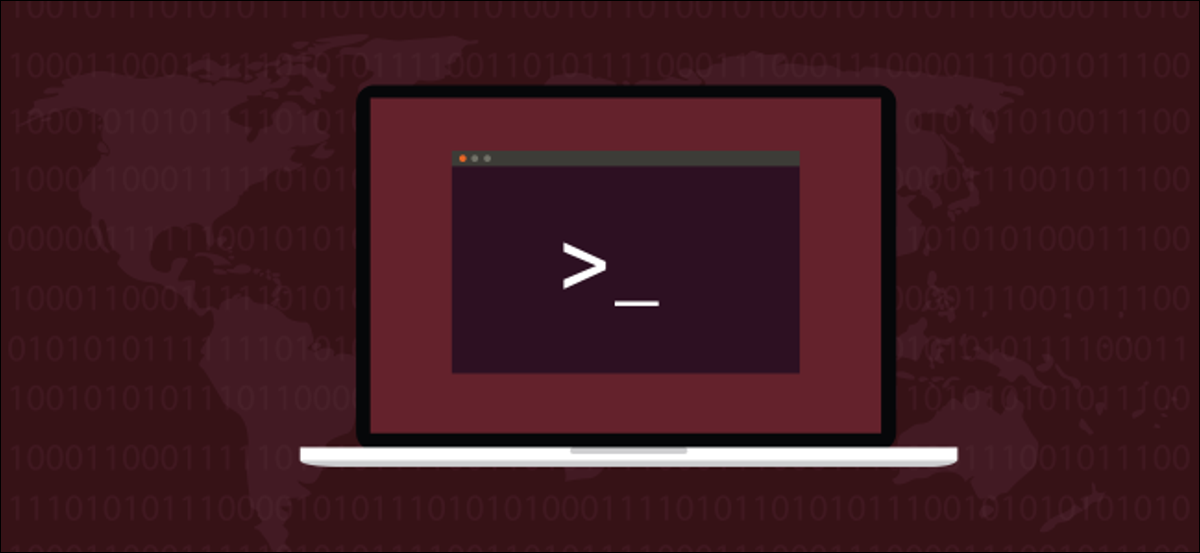

Las contraseñas han sido la piedra angular de la seguridad de las cuentas durante 60 años, casi una década antes de Unix. Aprenda a utilizar la línea de comandos o el entorno de escritorio GNOME para administrar sus contraseñas en Linux.

Cómo seleccionar una contraseña segura

La contraseña de la computadora nació por necesidad. Con el advenimiento de sistemas informáticos de tiempo compartido multiusuario, se hizo evidente la relevancia de separar y proteger los datos de las personas, y la contraseña resolvió ese problema.

Las contraseñas siguen siendo la forma más común de autenticación de cuentas. De dos factores y multifactor la autenticación mejora la protección por contraseña, y autenticación biométrica proporciona un método alternativo de identificación. A pesar de esto, la buena contraseña aún está con nosotros y lo estará por mucho tiempo. Esto significa que necesita saber cuál es la mejor forma de crearlos y utilizarlos. Algunas de las prácticas más antiguas ya no son válidas.

A continuación, se muestran algunas reglas básicas para las contraseñas:

- No uses contraseñas en absoluto: Utilice contraseñas en su lugar. Tres o cuatro palabras no asociadas conectadas por puntuación, símbolos o números hacen que sea mucho más difícil de descifrar que una cadena de palabrería o una contraseña con vocales intercambiadas por números.

- No reutilice las contraseñas: No haga esto en el mismo sistema o en sistemas diferentes.

- No comparta sus contraseñas: Las contraseñas son privadas. No los comparta con otros.

- No base las contraseñas en información personal significativa: No use los nombres de los miembros de la familia, equipos deportivos, bandas favoritas o cualquier otra cosa que pueda ser diseñada socialmente o deducida de sus redes sociales.

- No use contraseñas de patrón: No base las contraseñas en patrones o posiciones de claves, como qwerty, 1q2w3e, etc.

Las políticas de caducidad de contraseñas ya no son las mejores prácticas. Si adopta frases de contraseña sólidas y seguras, solo tendrá que cambiarlas si sospecha que se han visualizado comprometidas. Los cambios regulares de contraseña promueven inadvertidamente elecciones de contraseña deficientes debido a que muchas personas usan una contraseña base y simplemente agregan una fecha o un dígito al final.

los Instituto Nacional de Estándares y Tecnología ha escrito extensamente sobre contraseñas e identificación y autenticación de usuarios. Sus comentarios están disponibles públicamente en Publicación especial 800-63-3: Pautas de autenticación digital.

El archivo passwd

Históricamente, los sistemas operativos similares a Unix almacenaban contraseñas, junto con otra información relacionada con cada cuenta, en el archivo “/ etc / passwd”. En la actualidad, el archivo «/ etc / passwd» aún contiene información de la cuenta, pero las contraseñas cifradas se guardan en el archivo «/ etc / shadow», que tiene acceso restringido. Por el contrario, cualquiera puede mirar el archivo “/ etc / passwd”.

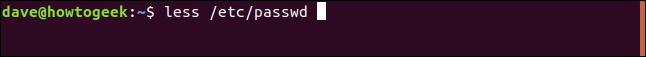

Para echar un vistazo dentro del archivo «/ etc / passwd», escriba este comando:

less /etc/passwd

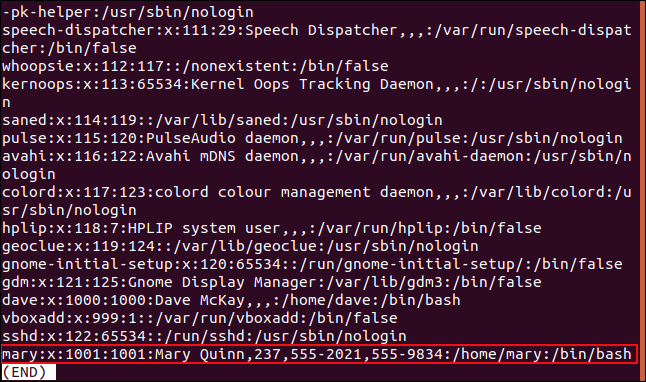

Se muestra el contenido del archivo. Veamos los detalles de esta cuenta llamada «mary».

Cada línea representa una sola cuenta (o un programa que cuenta con una cuenta de «usuario»). Existen los siguientes siete campos delimitados por dos puntos:

- Nombre de usuario: El nombre de inicio de sesión de la cuenta.

- Contraseña: Una «x» indica que la contraseña está almacenada en el archivo / etc / shadow.

- ID de usuario: Los identificador de usuario para esta cuenta.

- Identificación del grupo: Los identificador de grupo para esta cuenta.

- GECOS: Esto significa Supervisor Integral de Operaciones de General Electric. Hoy el Campo GECOS contiene un conjunto de información delimitada por comas sobre una cuenta. Esto puede incluir ítems como el nombre completo de una persona, el número de habitación o los números de teléfono de la oficina y de la casa.

- Hogar: La ruta al directorio de inicio de la cuenta.

- Cascarón: Se inicia cuando la persona inicia sesión en la computadora.

Los campos vacíos están representados por dos puntos.

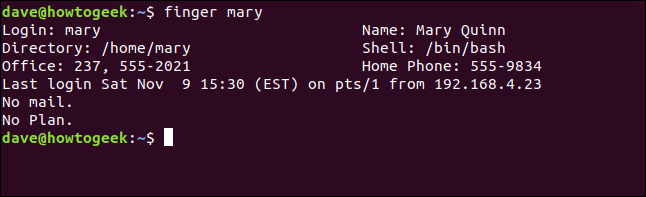

Por cierto, el finger El comando extrae su información del campo GECOS.

finger mary

RELACIONADO: Cómo utilizar el comando finger en Linux

El archivo de sombra

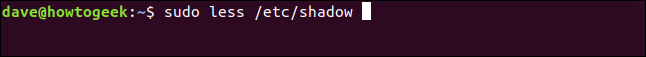

Para mirar dentro del archivo «/ etc / shadow», debe utilizar sudo:

sudo less /etc/shadow

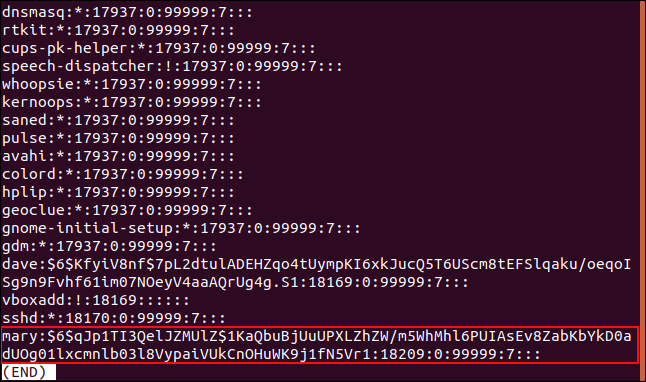

Se muestra el archivo. Para cada entrada en el archivo «/ etc / passwd», debe haber una entrada coincidente en el archivo «/ etc / shadow».

Cada línea representa una sola cuenta y hay nueve campos delimitados por dos puntos:

- Nombre de usuario: El nombre de inicio de sesión de la cuenta.

- Contraseña encriptada: La contraseña cifrada de la cuenta.

- Ultimo cambio: La fecha en la que se cambió la contraseña por última vez.

- Días Mínimos: El número mínimo de días requeridos entre cambios de contraseña. La persona tiene que esperar este número de días antes de poder cambiar su contraseña. Si este campo contiene un cero, puede cambiar su contraseña tantas veces como quiera.

- Días máximos: El número máximo de días requeridos entre cambios de contraseña. Regularmente, este campo contiene un número muy grande. El valor establecido para «maría» es 99,999 días, que es más de 27 años.

- Días de alerta: El número de días antes de la fecha de vencimiento de una contraseña para mostrar un mensaje recordatorio.

- Restablecer bloqueo: Después de que caduca una contraseña, el sistema espera este número de días (un período de gracia) antes de deshabilitar la cuenta.

- Fecha de vencimiento de la cuenta: La fecha en la que el propietario de la cuenta ya no podrá iniciar sesión. Si este campo está en blanco, la cuenta nunca caduca.

- Campo de reserva: Un campo en blanco para un factible uso futuro.

Los campos vacíos están representados por dos puntos.

Obtener el campo «Último cambio» como fecha

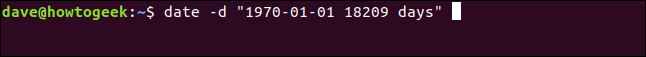

los Época Unix comenzó el 1 de enero de 1970. El valor del campo «Último cambio» es 18,209. Este es el número de días después del 1 de enero de 1970, que se cambió la contraseña de la cuenta «mary».

Utilice este comando para ver el valor «Último cambio» como una fecha:

date -d "1970-01-01 18209 days"

La fecha se muestra como la medianoche del día en que se cambió la contraseña por última vez. En este ejemplo, fue el 9 de noviembre de 2019.

El comando passwd

Usas el passwd mando para cambiar tu contraseña, y si dispones de sudo privilegios: las contraseñas de otros.

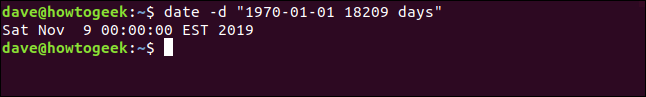

Para cambiar su contraseña, use el passwd comando sin parámetros:

passwd

Debe escribir su contraseña actual y la nueva dos veces.

Cambiar la contraseña de otra persona

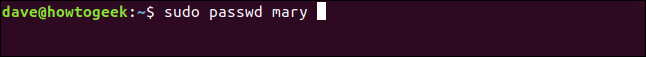

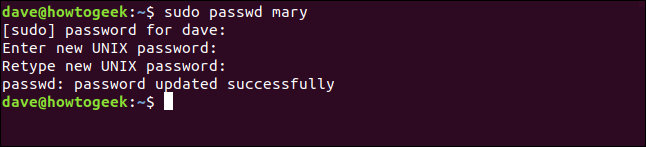

Para cambiar la contraseña de otra cuenta, debe utilizar sudoy proporcione el nombre de la cuenta:

sudo passwd mary

Debe escribir su contraseña para verificar que tiene privilegios de superusuario. Escriba la nueva contraseña para la cuenta y después vuelva a escribirla para confirmar.

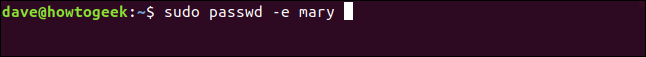

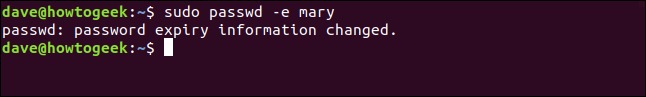

Forzar un cambio de contraseña

Para obligar a alguien a cambiar su contraseña la próxima vez que inicie sesión, use el -e (expirar) opción:

sudo passwd -e mary

Le informan que la fecha de vencimiento de la contraseña ha sido cambiada.

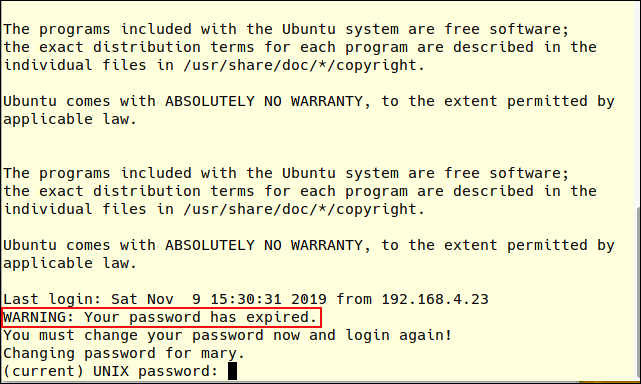

La próxima vez que el propietario de la cuenta «mary» inicie sesión, tendrá que cambiar su contraseña:

Bloquear una cuenta

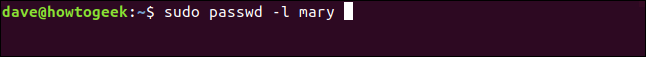

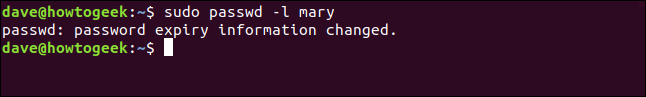

Para bloquear una cuenta, escriba passwd con el -l (bloqueo) opción:

sudo passwd -l mary

Le informaron que se cambió la fecha de vencimiento de la contraseña.

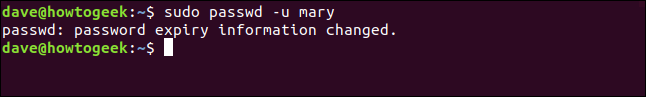

El propietario de la cuenta ya no podrá iniciar sesión en la computadora con su contraseña. Para desbloquear la cuenta, use el -u (desbloquear) opción:

sudo passwd -u mary

Nuevamente, se le informa que se cambiaron los datos de caducidad de la contraseña:

Una vez más, el propietario de la cuenta ya no podrá iniciar sesión en la computadora con su contraseña. A pesar de esto, aún podría iniciar sesión con un método de autenticación que no requiera su contraseña, como las claves SSH.

Si verdaderamente desea bloquear a alguien fuera de la computadora, debe caducar la cuenta.

RELACIONADO: Cómo crear e instalar claves SSH desde el Shell de Linux

El comando chage

No, no hay una «n» en chage. Significa «cambio de edad». Puedes utilizar el chage comando para determinar un fecha de vencimiento para una cuenta completa.

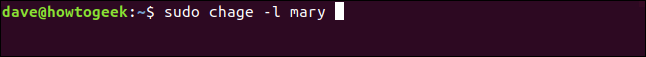

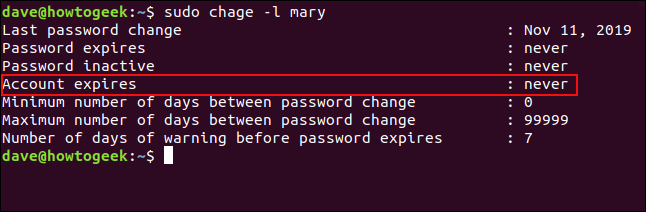

Echemos un vistazo a la configuración actual de la cuenta «mary», con la -l (lista) opción:

sudo chage -l mary

La fecha de vencimiento de la cuenta se establece en «nunca».

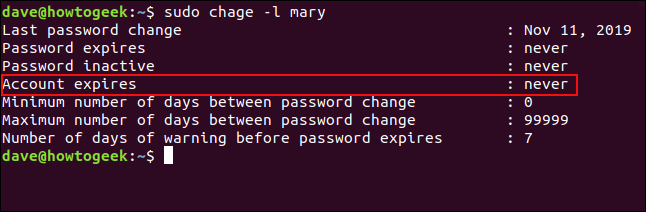

Para cambiar la fecha de vencimiento, use el -E (vencimiento) opción. Si lo establece en cero, esto se interpreta como «cero días desde la época de Unix», dicho de otra forma, el 1 de enero de 1970.

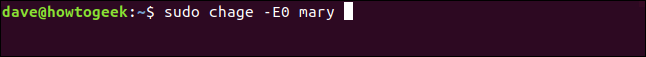

Escriba lo siguiente:

sudo chage -E0 mary

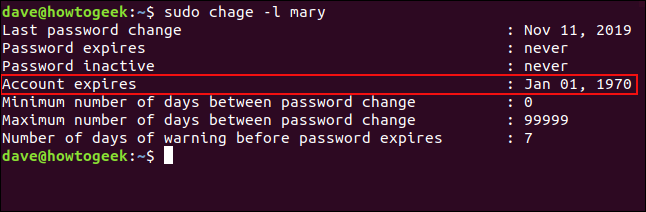

Vuelva a verificar la fecha de vencimiento de la cuenta:

sudo chage -l mary

Debido a que la fecha de vencimiento ya pasó, esta cuenta ahora está verdaderamente bloqueada, sin tener en cuenta cualquier método de autenticación que pueda utilizar el propietario.

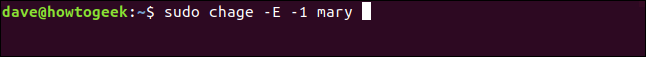

Para restablecer la cuenta, use el mismo comando con -1 como parámetro numérico:

sudo chage -E -1 mary

Escriba lo siguiente para volver a verificar:

sudo chage -l mary

La fecha de vencimiento de la cuenta se restablece a «nunca».

Cambiar la contraseña de una cuenta en GNOME

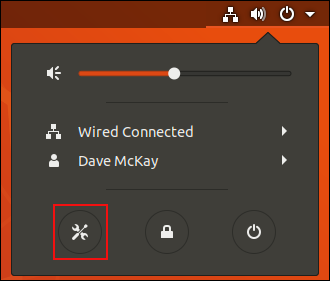

Ubuntu y muchas otras distribuciones de Linux usan GNOME como entorno de escritorio predeterminado. Puede usar el cuadro de diálogo «Configuración» para cambiar la contraseña de una cuenta.

Para hacerlo, en el menú del sistema, haga clic en el icono Configuración.

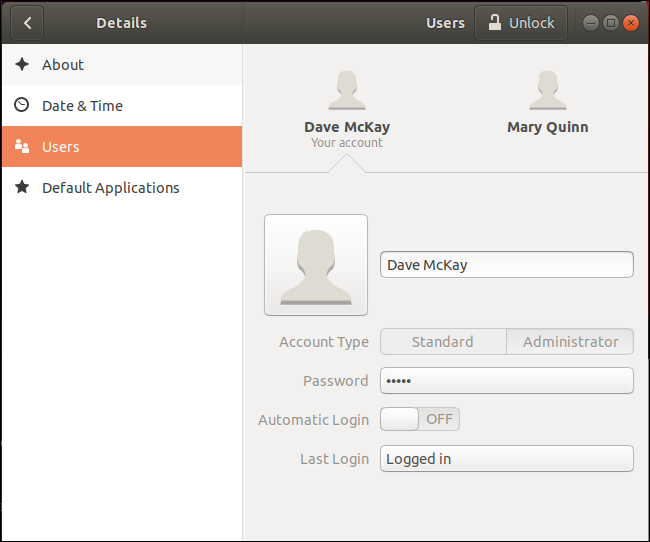

En el cuadro de diálogo Configuración, haga clic en «Detalles» en el panel de la izquierda y después haga clic en «Usuarios».

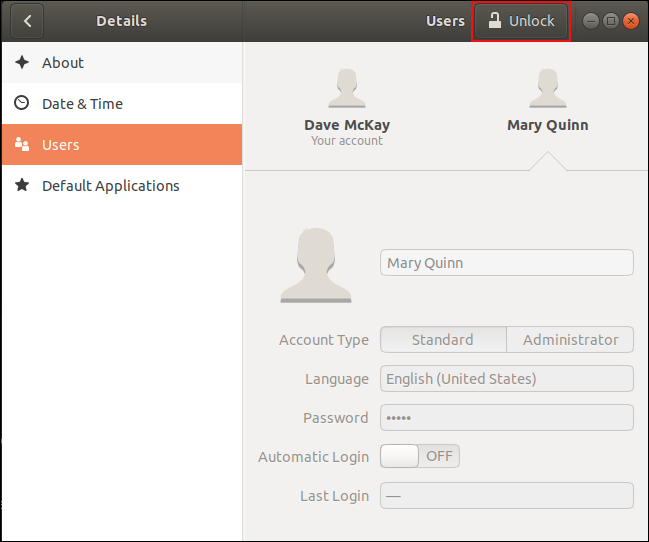

Haga clic en la cuenta para la que desea cambiar la contraseña; en este ejemplo, seleccionaremos «Mary Quinn». Haga clic en la cuenta y después en «Desbloquear».

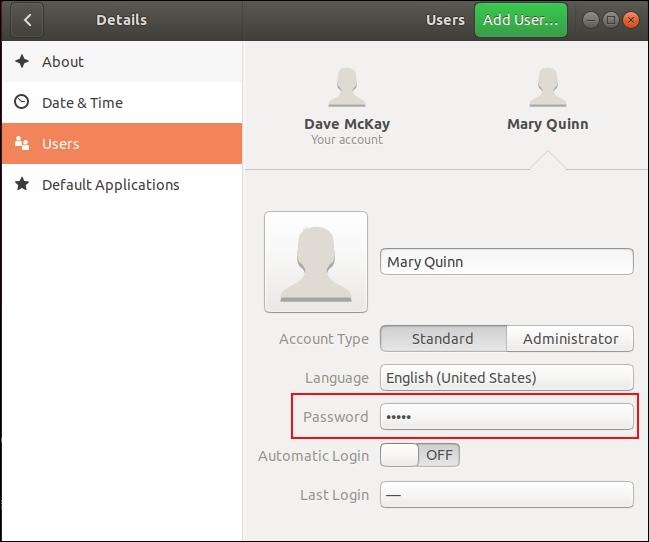

Se le solicita su contraseña. Una vez autenticado, los detalles de «Mary» se pueden editar. Haga clic en el campo «Contraseña».

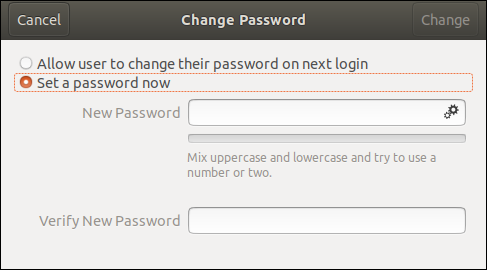

En el cuadro de diálogo «Cambiar contraseña», haga clic en el botón de opción «Determinar una contraseña ahora».

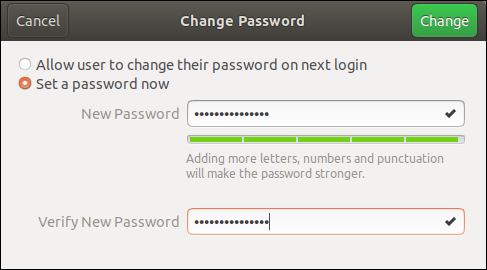

Escriba la nueva contraseña en los campos «Nueva contraseña» y «Verificar nueva contraseña».

Si las entradas de la contraseña coinciden, el botón «Cambiar» se torna verde; haga clic en él para guardar la nueva contraseña.

En otros entornos de escritorio, las herramientas de la cuenta serán similares a las de GNOME.

Manténgase seguro, manténgase seguro

Durante 60 años, la contraseña ha sido una parte esencial de la seguridad de la cuenta en línea y no desaparecerá pronto.

Es por esto que es esencial administrarlos con prudencia. Si comprende los mecanismos de las contraseñas en Linux y adopta las mejores prácticas de contraseñas, mantendrá su sistema seguro.