Los ciberdelincuentes están librando una guerra contra los bancos, vaciando sus cajeros automáticos de dinero. Sus herramientas preferidas son el malware, una clave de eBay y una Raspberry Pi. Así es como lo están haciendo.

Ganar el premio mayor

Han pasado más de diez años desde que el fallecido pirata informático e investigador de ciberseguridad Barnaby Michael Douglas Jack mostró a una audiencia embelesada cómo podía comprometer los cajeros automáticos. La presentación de Jack tuvo lugar el 28 de julio de 2010 en la conferencia Black Hat USA en Las Vegas. A diferencia de las famosas máquinas tragamonedas de Las Vegas, los dos cajeros automáticos en el escenario con Jack se podían hacer para dispensar efectivo hasta que estuvieran vacíos, siempre. De forma fiable y repetida.

Es apropiado que el término jackpot fue acuñado en lo que probablemente sea la ciudad de juego más famosa del mundo. Se utiliza para describir ataques que disponen como objetivo cajeros automáticos y los vacían. El otro ataque común a los cajeros automáticos es rozando, en el que los números PIN de los usuarios y los datos de sus tarjetas se copian y usan para crear tarjetas clonadas.

El jackpot está en aumento, lo que resulta en la pérdida de decenas de millones de dólares cada año. Cientos de cientos de cajeros automáticos han sido atacados en Asia y Europa, y los ataques están aumentando en los EE. UU. Algunas estimaciones comentan que los cajeros automáticos de 100 bancos diferentes en 30 países se han visualizado afectados desde 2016, lo que representa a los múltiples actores de amenazas en la región de $ 1 mil millones.

Estas operaciones a gran escala son sofisticadas. Requieren planificación, vigilancia, un pequeño ejército de tropas terrestres o mulas, algo de conocimiento, algo de malware y algún equipo. Atrás quedaron los días en que encadenaba el cajero automático a su camión y se marchaba con él.

Ahora puedes utilizar una Raspberry Pi.

los Modus operandi

Un cajero automático es efectivamente una computadora en un recinto reforzado vinculado a cajones llenos de dinero. Por desgracia, el sistema operativo dentro de las computadoras no está tan reforzado como la carcasa en la que se encuentra la computadora. La mayoría se ejecuta en Windows 7, aún cuando Windows XP además es común. Estos son sistemas operativos obsoletos que deberían haberse retirado hace mucho tiempo. Sus vulnerabilidades son abundantes y los ciberdelincuentes las comprenden bien.

Los paquetes de malware se pueden comprar en la web oscura para aprovechar las vulnerabilidades de estos sistemas operativos e interactuar con el software del cajero automático. Disponen nombres como atmspitter, cutlet maker, green dispenser, fast cash y pilón. Los precios oscilan entre $ 200 y $ 1000 dólares, según la marca y el modelo de los cajeros automáticos a los que se dirige. Algunos de los paquetes de malware contienen software propietario comprometido que pertenece a los fabricantes de cajeros automáticos.

Además gastará alrededor de $ 150 por los equipos que necesitará, incluida su Raspberry Pi.

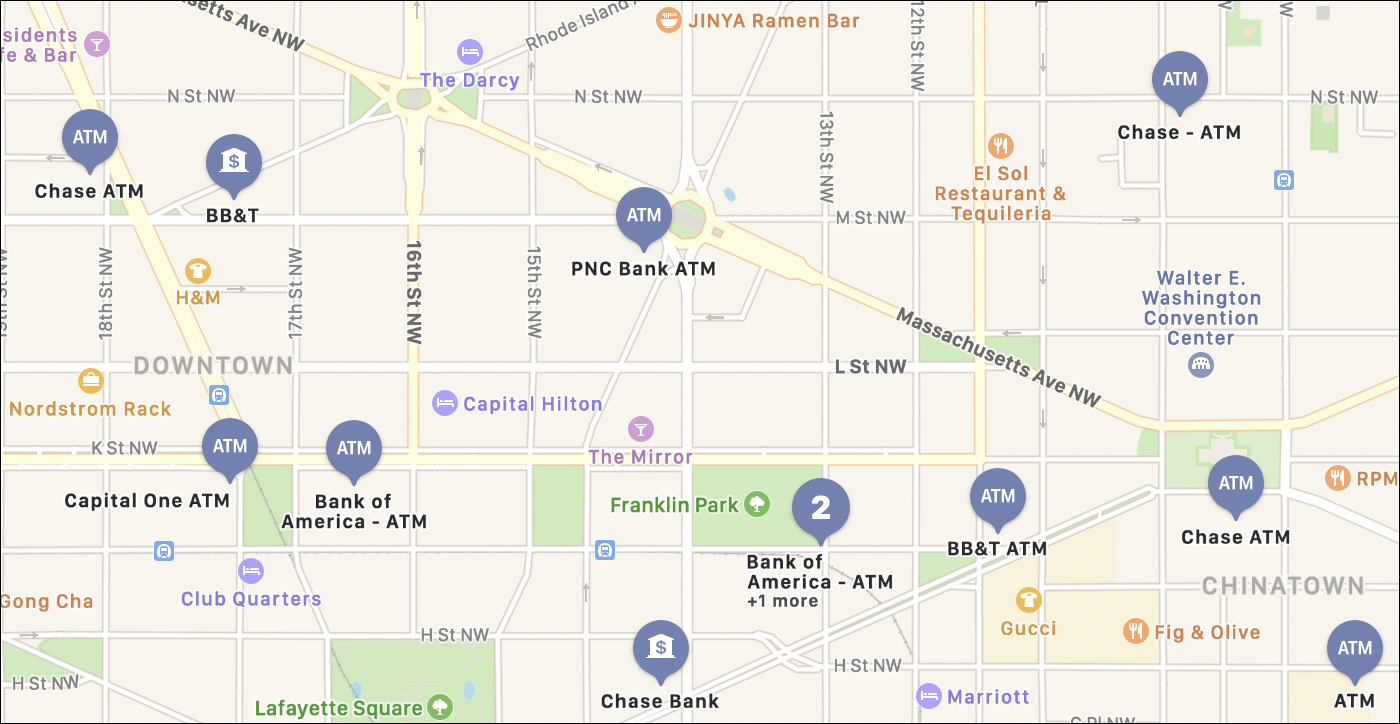

Paso 1: ¿Dónde están los objetivos?

Los cajeros automáticos de una ciudad están mapeados y estudiados. Los buenos objetivos son los que disponen un uso elevado, debido a que son los que disponen más dinero. Los objetivos ideales son los cajeros automáticos de alto valor en áreas de poca o ninguna vigilancia.

Los ataques suelen estar programados para días como el Viernes Negro o el Día de San Valentín, cuando los cajeros automáticos están cargados con hasta un 20 por ciento más de dinero de lo usual. Los cajeros automáticos además se cargan con dinero extra en las semanas previas a la Navidad debido a que muchos habrán recibido su bono anual o de Navidad en su paga.

Paso 2: ¿Cuáles son las marcas y modelos de los cajeros automáticos?

El conocimiento del hardware del cajero automático le posibilita comprar el malware apropiado y la clave adecuada para abrir el gabinete del cajero automático. Algunos fabricantes ponen su nombre en algún lugar del cajero automático, lo que facilita la identificación. Los grandes nombres en la fabricación de cajeros automáticos son Diebold Nixdorf, Wincor Nixdorf, NCR, Triton e Hitachi-Omron.

Fotografiar el cajero automático le posibilita obtener ayuda de los contactos de la web oscura o la búsqueda de imágenes de Google para establecer la marca y el modelo. Una vez que esté armado con las versiones de los cajeros automáticos que va a comprometer, puede buscar en los mercados de la web oscura, e inclusive en sitios web claros como Ali Baba y eBay, para obtener claves de mantenimiento de cajeros automáticos.

Los precios de estos comienzan en $ 10 y suben a aproximadamente $ 50. Usarás la llave para abrir el cajero automático y tener acceso a los puertos USB.

Paso 3: instalar malware

Los puertos USB de los cajeros automáticos están restringidos y solo aceptarán una conexión desde un teclado o un mouse. Esto es para permitir que los militares realicen el mantenimiento de las unidades. Habrá cargado el malware en su Raspberry Pi y obtenido una batería para que pueda funcionar como una unidad portátil.

El malware está escrito de una manera que convence al cajero automático de que la Raspberry Pi es un teclado. Los comandos almacenados caen de la Raspberry Pi al cajero automático, y el cajero automático los sigue obedientemente.

Paso 4: Jackpot

Es factible hacer que un cajero automático escupe billetes a una velocidad de 40 billetes en 20 o más segundos, o aproximadamente 120 en un minuto. Si son billetes de $ 100 dólares, eso es $ 12,000 por minuto.

Jackpot en realidad.

Variaciones sobre un tema

El jackpot a gran escala llega a muchos cajeros automáticos al mismo tiempo, lo que significa que necesita tener mucha gente en las calles realizando estos ataques y trayendo el dinero. Estas son las mulas baratas en el extremo inferior del espectro criminal. Con un poco de entrenamiento y entrenamiento, estos operativos de bajo nivel son capaces de hacer el lado físico del ataque y el malware hace el resto.

Es más barato equipar una mula con una Raspberry Pi que con una computadora portátil, y una Raspberry Pi es más fácil de esconder en su persona. A veces, la Raspberry Pi está equipada con un sistema global de $ 70 para receptor de comunicaciones móviles (GSM) para que acepte comandos a través de mensajes de texto SMS.

Otra variante es insertar un dispositivo de memoria USB en el cajero automático y reiniciarlo desde un sistema operativo en el dispositivo de memoria. Cuando el cajero automático se haya iniciado, puede instalar el malware de forma directa en el sistema operativo en este momento inactivo del cajero automático. Cuando reinicia el cajero automático con su sistema operativo usual, puede controlar el malware insertando una tarjeta especialmente creada o a través de una combinación de teclas secretas en el teclado del cajero automático.

Los cajeros automáticos contienen software de acceso remoto para que puedan recibir asistencia y mantenimiento de forma remota. Si puede comprometer este software, puede controlar su colección de cajeros automáticos zombies de forma remota. Todo lo que disponen que hacer sus mulas es estar en el lugar correcto en el momento adecuado para recoger el dinero.

No conocemos la verdadera escala

Existe la creencia de que muchos robos de cajeros automáticos no se denuncian, por lo que verdaderamente no conocemos la verdadera magnitud del problema. A pesar de esto, sabemos dos cosas. La primera es que el premio mayor que conocemos ya es enorme. La segunda es que seguirá creciendo.

Hasta que los fabricantes de cajeros automáticos tomen en serio la seguridad de los cajeros automáticos, los ciberdelincuentes verán los cajeros automáticos como cajas llenas de dinero esperando a que las vacíen.